WPA-Supplicant

Es gibt so viele verschiedene Möglichkeiten, wie die Netzwerk-Authentifizierung für kabelgebundene und drahtlose Netzwerke behandelt werden kann. Fast alle davon werden mit dem Softwarepaket wpa_supplicant abgewickelt - einem Standard-Linux-Programm, das in großen Distributionen und auch in der NComputing-Plattform vorhanden ist. Die Konfiguration von wpa_supplicant bedeutet die Konfiguration der Netzwerk-Authentifizierung, WPA2 mit oder ohne Zertifikate, IEEE 802.1X.

(Bitte beachten Sie, dass dieser Artikel speziell für WPASupplicant gedacht ist. In den Unterabschnitten "Ethernet" und "WLAN" jeder Schnittstelle gibt es auch Möglichkeiten zur Netzwerk-Authentifizierung - diese sind "leichtgewichtig" und sollten viel einfacher zu konfigurieren sein. Indem Sie auf "WPASupplicant" gehen und "Diese Konfiguration aktivieren" wählen, deaktivieren Sie diese Optionen effektiv und lassen alles in WPASupplicant funktionieren.)

Wenn Sie also einfach nur Ihre WLAN-Verbindung zum Laufen bringen wollen, ist das ein Overkill. Schauen Sie sich diese Artikel zuerst an:

Dieser Artikel beschreibt, wie Sie das eingebaute wpa_supplicant Modul konfigurieren, um fast jedes Konfigurationsziel zu erreichen, das Sie in Bezug auf 802.1X, WPA, WPA, WPA2, etc. haben könnten. Bitte beachten Sie, dass NComputing den Konfigurationsrahmen bereitstellt, aber die Auswirkungen der Änderungen liegen in den Händen von wpa_supplicant.

Die Konfiguration der Netzwerk-Authentifizierung ist eine schwierige Aufgabe, die Kenntnisse über Authentifizierungsmechanismen und -protokolle erfordert. Wir tun unser Bestes, um es so einfach wie möglich zu machen, aber die Komplexität ist von Natur aus und es gibt nicht viel, was wir tun können. Wahrscheinlich müssen Sie sich mit Ihren Kollegen, die das Basis-Netzwerk betreiben, in Verbindung setzen, um Verbindungsinformationen und Zertifikate zu erhalten.

Inhaltsverzeichnis

Konfigurationsprinzipien

Die Grundidee ist, dass jede Option der Konfigurationsdatei wpa_supplicant.conf in eine Option innerhalb des NComputing-Konfigurationsframeworks umgewandelt wird (und umgekehrt). Wenn es keine vorhandene NComputing-Option gibt, können Sie "benutzerdefinierte Optionen" erstellen, um alles auszudrücken, was wpa_supplicant unterstützen kann.

Es ist wichtig zu verstehen, dass Sie im Wesentlichen den Konfigurationsmechanismus verwenden, um eine Konfigurationsdatei für dieses Drittanbieterprogramm zu erstellen. Das bedeutet, dass Sie genau die Syntax und Schlüsselwörter eingeben müssen, die in den wpa_supplicant Handbüchern dokumentiert sind. Eine detaillierte Beschreibung der wpa_supplicant.conf finden Sie hier: https://w1.fi/cgit/hostap/tree/wpa_supplicant/wpa_supplicant.conf

Es ist sehr wichtig zu wissen und zu beachten, dass die wpa_supplicant Konfiguration pro Gerät erfolgt! Das heißt, Sie können z.B. eine Konfiguration für die drahtgebundene Ethernet-Schnittstelle und eine weitere für einen eingebauten WLAN-Adapter haben.

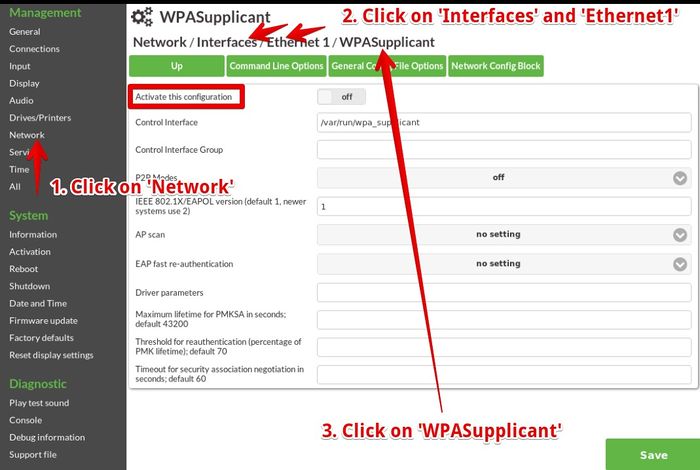

Auf dem Client

Navigieren Sie zum Zugriff auf die Konfiguration über den Konfigurationspfad Netzwerk -> Adapter -> (Ihre Schnittstelle) -> WPASupplicant. Hier finden Sie die grundlegenden Parameter, die wpa_supplicant beeinflussen. Das Wichtigste geht eigentlich in die "Netzwerkkonfigurationsblöcke", siehe unten.

Um dem System mitzuteilen, dass es die Konfiguration hier tatsächlich verwenden soll, stellen Sie bitte den Parameter "Diese Konfiguration aktivieren" auf ein. Ohne diese wird Ihre Konfiguration nicht verwendet.

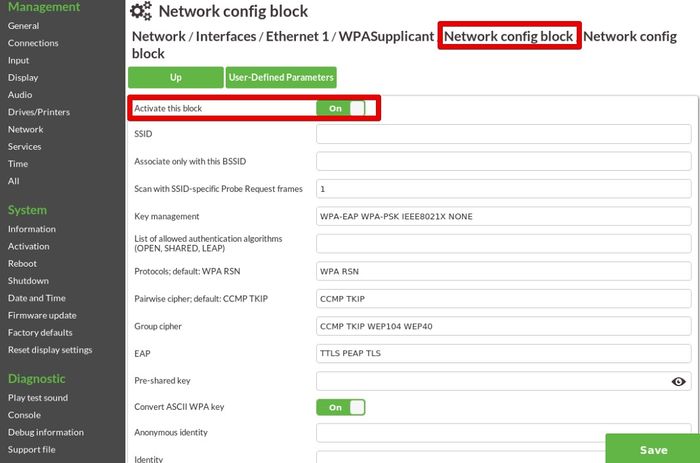

Die wpa_supplicant-Konfiguration einer Schnittstelle kann mehrere Netzwerkblöcke haben. wpa_supplicant verwendet etwas schwarze Magie, um zu bestimmen, welcher Block verwendet werden soll (meistens wird es den WiFi-SSID-Parameter verwenden), der beispielsweise mit dem Parameter "Priority" beeinflusst werden kann. Die meisten Leute haben nur einen oder zwei Netzwerkblöcke. Kabelgebundene Schnittstellen sind in der Regel mit einem Block ohnehin ausreichend.

Damit wpa_supplicant die eigentliche Arbeit verrichten kann, müssen Sie mindestens einen Netzwerkblock haben. Wir empfehlen daher, einen solchen Block hinzuzufügen und ihn sofort zu konfigurieren.

Der Netzwerkblock verfügt auch über einen Aktivierungsschalter. Wenn Sie diesen auf "aus" lassen, wird der Block nicht in die Konfigurationsdatei geschrieben und ist somit nicht aktiv.

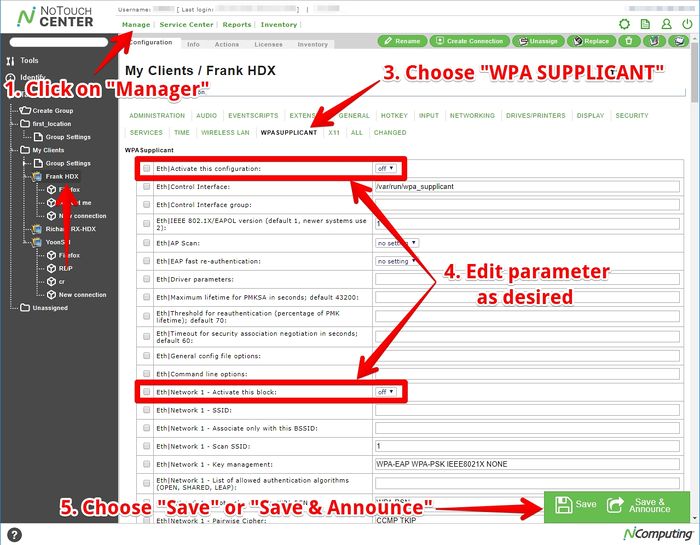

NoTouch Center

Im NoTouch Center finden Sie die Optionen von WPASupplicant auf der Registerkarte "WPASupplicant". Sie haben die gleichen Konfigurationsoptionen, aber die Ansicht ist etwas anders; NoTouch Center zeigt die Ethernet- und WLAN-Schnittstellen in einer Liste an, wobei Netzwerkblöcke aufgeklappt sind. Sie müssen also keine expliziten Netzwerkkonfigurationsblöcke erstellen, sie sind bereits vorhanden, wenn Sie NoTouch Center verwenden.

Beachten Sie, dass ein Client, der das Netzwerk aufgrund von Authentifizierungsproblemen nicht nutzen kann, auch nicht mit NoTouch Center kommunizieren wird. Das bedeutet, dass du dich sehr einfach aussperren kannst. Wir empfehlen, die Konfiguration der Netzwerk-Authentifizierung zunächst lokal durchzuführen, und nur wenn alles funktioniert auf die zentrale Verwaltung umzustellen.

Auch wenn Sie die Erstkonfiguration lokal vornehmen, werden Sie sich wahrscheinlich dafür entscheiden, Ihre Client-Infrastruktur mit NoTouch Center zu verwalten, z.B. um Ihre Terminalserver-Verbindungskonfiguration zu aktualisieren, Benutzersitzungen hinzuzufügen, oder das Aussehen zu ändern. Sie müssen also sicherstellen, dass die von NoTouch Center verteilte Konfiguration Ihre Netzwerkkonfiguration nicht zerstört (wiederum - Gefahr des Aussperrens). Wir empfehlen dies zuerst auf einem dedizierten Client-Computer zu testen, dann auf NoTouch Center zu wechseln, um sicherzustellen, dass die NoTouch Center-Konfigurationsupdates nichts verschlimmern, und dann mit Ihren anderen Geräten fortzufahren.

Zertifikate

Einige der Parameter im Abschnitt "WPASupplicant network block" beziehen sich auf Zertifikatsdateien, die lokal auf dem Gerät vorhanden sein müssen. Während der Client ein Optionsfeld anzeigt, müssen Sie im NoTouch Center den Dateinamen eingeben. Damit die Datei verfügbar ist, müssen Sie sie auf den Client hochladen.

Sie können Zertifikate einfach hochladen, indem Sie sich mit einem Webbrowser auf einem anderen Arbeitsplatz mit dem neu verwendeten PC/Thin Client verbinden. Die meisten Leute verbinden sich einfach von ihrem eigenen PC/Workstation/Laptop aus, indem sie ihren Webbrowser auf die IP-Adresse der NoTouch-Client-Instanz richten. Es sieht sehr ähnlich aus wie das, was Sie bei der lokalen Konfiguration des Geräts sehen. Nach dem Login finden Sie auf der linken Seite mehr Optionen als auf lokaler Ebene, eine davon ist "Zertifikate" - das ist der Ort, an dem Sie Zertifikate hochladen können. Jede hier hochgeladene Datei wird dann in den Auswahlparametern des Zertifikats sichtbar. Damit der Upload funktioniert, verbinden viele Leute das System zunächst über ein offenes LAN, um grundlegende Dinge hochzuladen, und übertragen das Gerät dann in das sichere Netzwerk.

Eine weitere Möglichkeit besteht darin, dass der Client beim Booten automatisch Zertifikate holt (automatische Zertifikatsverteilung) oder diese manuell von einem USB-Laufwerk kopiert. Bitte lesen Sie hier weiter, wenn Sie interessiert sind: Zertifikate

Prüfung

Damit die neue Konfiguration wirksam wird, müssen Sie einen Neustart durchführen. Wir empfehlen dringend, direkt am Client zu arbeiten und keine Remote-Anmeldung oder zentrale Verwaltung zu verwenden, da es zu einfach ist, sich auszuschließen - aber in den meisten Fällen ist es ohnehin ein Muss, lokal zu arbeiten, denn wie würden Sie Remote-Anmeldung verwenden, wenn das Gerät noch kein Netzwerk hat?

Wählen Sie im Konfigurationsmenü des Clients im Abschnitt "Diagnose" "Debug-Informationen" und dann "System Log", scrollen Sie so weit wie nötig nach unten. Die Ausgabe des Programms wpa_supplicant wird dort sein. Alternativ können Sie auch eine "Konsole" (ebenfalls aus dem Abschnitt "Diagnose") öffnen und den Befehl logread eingeben.

Überlegungen zum Rollout

Überlegungen zum Rollout Sie wollen sicherlich nicht jedes einzelne Gerät vorab vorkonfigurieren. Es gibt einige Situationen, in denen Sie möglicherweise zuerst jedes einzelne Gerät ansprechen müssen, z. B. bei der Verwendung statischer IP-Adressen oder bei individuellen Client-Zertifikaten pro Maschine. Obwohl wir generell empfehlen, eine solche Komplexität zu vermeiden, verstehen wir, dass Sie Ihre Gründe dafür haben.

Der einfachste Weg wäre, ein Gerät zu konfigurieren, die Konfiguration zu holen, es auf das USB- oder CD-ROM-Laufwerk zu legen und diese anfängliche Konfiguration dann auf alle Geräte anzuwenden, die wiederverwendet/installiert werden sollen. Bitte lesen Sie hier weiter für weitere Informationen:

Ein anderes Szenario wäre, ein ungeschütztes LAN einzurichten und Ihre Geräte dort zu konfigurieren, indem Sie sie mit NoTouch Center verbinden, die Konfiguration abrufen und dann in das endgültige LAN übertragen (was eine physische Übertragung oder einen Wechsel von VLANs bedeuten könnte).

Konfigurationsbeispiele

IEEE802.1X auf verdrahteten Schnittstellen

Erstellen Sie einen Netzwerkblock, lassen Sie den SSID-Parameter leer. Für dieses Beispiel gehen wir davon aus, dass Sie sowohl PAP als auch MD5 verwenden möchten, aber keine Zertifikate.

Stellen Sie die folgenden Parameter ein:

- Key Management: IEEE8021X

- EAP: TTLS MD5

- Anonym-Identität: Ihr Benutzername

- Identität: Ihr Benutzername

- Passwort: Ihr Passwort

- Phase-1-Werte: auth=MD5

- Phase-2-Werte: auth=PAP password=mypassword

- EAPOL-Einstellung: 0

Natürlich müssen Sie das Beispiel möglicherweise an Ihre standortspezifischen Bedürfnisse anpassen. Aktivieren Sie den Block und aktivieren Sie die Konfiguration.

WPA mit vorab geteiltem ASCII-Schlüssel ("ASCII-Passphrase")

Erstellen Sie einen Netzwerkblock, setzen Sie die SSID, stellen Sie den "Schlüssel/Pre-Shared Key" auf Ihre Passphrase, stellen Sie den Parameter "ASCII-WPA-Key umwandeln" auf aus. Stellen Sie sicher, dass die Parameter Key Management, EAP, Protokolle, Pairwise Cipher und Group Cipher leer sind (nicht Standard).

Aktivieren Sie den Block und aktivieren Sie die Konfiguration.

Klartextverbindung

Erstellen Sie einen Netzwerkblock, setzen Sie nur die SSID. Stellen Sie "Key Management" auf NONE. Stellen Sie sicher, dass die Parameter EAP, Protokolle, Pairwise und Group Cipher leer sind (nicht Standard). Aktivieren Sie den Block und aktivieren Sie die Konfiguration.

EAP-PEAP/MSCHAPv2 (typischerweise verwendet mit RADIUS-Servern)

Erstellen Sie einen Netzwerkblock und stellen Sie die folgenden Parameter ein:

- SSID zu Ihrer gewünschten SSID

- Key Management: WPA-EAP

- EAP: PEAP

- Identität wird zu Ihrem Authentifizierungsbenutzernamen.

- Passwort ist Ihr Authentifizierungspasswort.

- CA-Zertifikat ist Ihr Zertifikat (erster Upload/Installation)

- Phase 1: "peaplabel=1".

- Phase 2: "auth=MSCHAPV2".

- Deaktivieren Sie die Parameter Pairwise und Group Cipher and Protokolle.

Aktivieren Sie den Block und aktivieren Sie die Konfiguration.

EAP-TTLS/EAP-MD5-Challenge

Erstellen Sie einen Netzwerkblock und stellen Sie die folgenden Parameter ein:

- SSID zu Ihrer gewünschten SSID

- Key Management: WPA-EAP

- EAP: TTLS

- Identity wird zu Ihrem Authentifizierungsbenutzernamen.

- Anonymous Identity wird zum Benutzernamen für die unverschlüsselte Nutzung ("echte" Identität wird nur innerhalb des TLS-Tunnels gesendet).

- Password ist Ihr Authentifizierungspasswort.

- CACert ist Ihr Zertifikat (erster Upload/Installation)

- Deaktivieren Sie die Parameter Pairwise und Group Cipher and Protocols.

Aktivieren Sie den Block und aktivieren Sie die Konfiguration.

EAP-TTLS/MSCHAPv2

Dies entspricht der Konfiguration von EAP-TTLS/EAP-MD5-Challenge, mit der Ausnahme, dass ein Parameter zusätzlich bearbeitet werden muss:

- Phase 2: auth=MSCHAPV2".

LEAP

Erstellen Sie einen Netzwerkblock und stellen Sie die folgenden Parameter ein:

- SSID zu Ihrer gewünschten SSID

- Key Management: IEEE8021X

- EAP: LEAP

- Identität wird zu Ihrem Authentifizierungsbenutzernamen.

- Passwort ist Ihr Authentifizierungspasswort.

- Deaktivieren Sie die Parameter Pairwise und Group Cipher and Protokolle.

Aktivieren Sie den Block und aktivieren Sie die Konfiguration.