Firewall-Konfiguration (VA)

Die NComputing Virtual Appliance ist mit einer Host-Firewall ausgestattet, die allen anderen modernen Serversystemen ähnelt. Es basiert auf dem iptables-Mechanismus von Linux und filtert eingehende Pakete und lässt nur Pakete zu ausgewählten Diensten durch.

Inhaltsverzeichnis

Firewall-Konfiguration

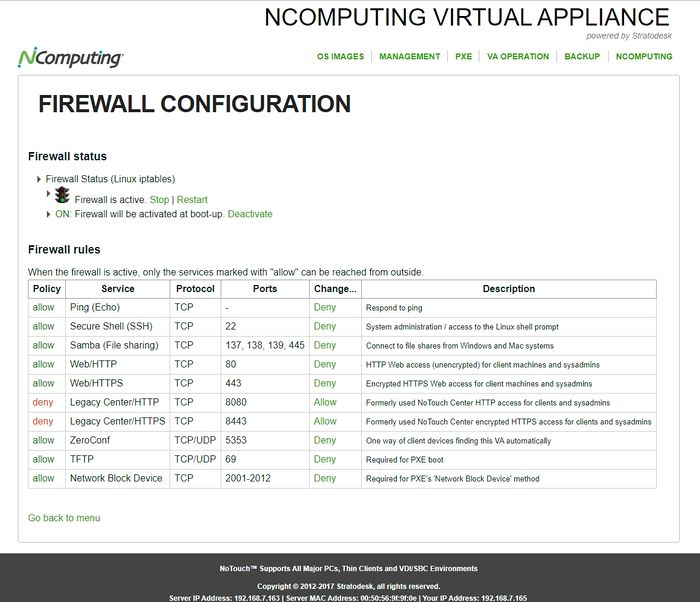

Melden Sie sich bei der Webkonsole der Appliance an und rufen Sie "VA Operation" → "Firewall" auf. Sie sehen nun folgenden Bildschirm:

Die tatsächliche Konfiguration ist einfach und besteht aus festen Zulassen/Verweigern-Regeln. Wenn Sie die Firewall ausschalten erlauben Sie ALLE Zugriffe.

Die Standardkonfiguration für neue Setups besteht darin, alle ausgewählten Dienste mit Ausnahme der beiden "Legacy Center"-Dienste zuzulassen. Wenn Sie Probleme mit älteren Client - Versionen auftreten, die möglicherweise nicht wie erwartet announcen, überlegen Sie, ob Sie diese Ports öffnen bis die Dinge funktionieren. Stellen Sie dann die URL-Präfix korrekt ein und schalten Sie schließlich die Dienste aus.

Die beiden Legacy Center-Dienste beziehen sich auf die ursprünglichen NoTouch Center-Ports 8080 und 8443. Mit dem Reverse-Proxy ist es nicht erforderlich, sie der Außenwelt auszusetzen. Bei älteren Installationen kann dies jedoch erforderlich sein, entweder weil das URL-Präfix eine 8080- oder 8443-Nummer enthält oder Clients zu alt sind, um automatisch 80/443 zu testen.

Hinweise zur Firewall

Die Firewall-Regeln "allow" enthalten eine Regel für "verwandten und etablierten" Verkehr. Das heißt, wenn Sie beispielsweise von Zulassen auf Ablehnen wechseln, werden offene Verbindungen nicht unterbrochen. Dies wird sich zum Beispiel in zwei Dingen manifestieren.

- Wenn Sie einen kontinuierlichen Ping ausführen, wird dies nicht aufhören. Wenn Sie es jedoch unterbrechen, nachdem Sie zu "deny" gewechselt haben, und einen neuen Ping starten, wird der neue Ping nicht ausgeführt.

- Wenn Sie den WWW-Port deaktivieren, mit dem Sie gerade eine Verbindung herstellen, wird Ihre Browsersitzung für eine Weile fortgesetzt. Wenn Sie jedoch die Registerkarte "Browser" schließen, nachdem Sie auf "deny" gewechselt haben und die URL erneut aufrufen, funktioniert sie nicht mehr.

Hinweis: Setzen Sie nicht alles gleichzeitig auf "deny" . Wenn Sie mit den Firewall-Einstellungen spielen, lassen Sie mindestens SSH für die Wiederherstellung offen (siehe unten). Sie sperren sich dauerhaft, wenn Sie ALLE diese Dienste deaktivieren. Wenn Sie dies tun, müssen Sie die virtuelle Appliance wegwerfen oder eine komplizierte, nicht unterstützte Bootloader-Modifizierungsprozedur in Ihrer Hypervisor-Konsole durchführen. Tun Sie es nicht!

Textueller Zugriff

Wenn Sie sich selbst sperren, z.B. indem Sie sowohl die HTTP- als auch die HTTPS-Ports deaktivieren, können Sie sich über SSH anmelden, root werden und die Dateien in /etc/stratofw ändern. Der Unterordner "avail" enthält Zeilenumbrüche für alle verfügbaren Regeln, der Unterordner "enabled" enthält Links zu den verwendeten Zeilengruppen, nur wenn die Zeilengruppe enthalten sein soll. Linux-Leute werden daran erinnert, wie Apache und andere Dienste in Debian/Ubuntu-basierten Systemen konfiguriert sind. Wir bieten Befehlsverknüpfungen zum Erstellen oder Löschen der symbolischen Verknüpfungen:

/opt/bin/fwsvcon SERVICE

ermöglicht einen Service, während

/opt/bin/fwsvcoff SERVICE

einen bestimmten Dienst deaktiviert. Diese Dienste sind verfügbar: 010_icmpecho, 100_ssh, 200_samba, 300_http, 310_https, 350_legacyhttp, 360_legacyhttps, 390_zeroconf, 400_tftp, 410_nbd. Die Zahlen sind Sequenznummern und die Namen sind selbsterklärend.

Um die Firewallkonfiguration über diese Links neu zu generieren rufen Sie folgendes auf:

/opt/bin/generatefwconfig

Sie können auch /opt/bin/fw-start und /opt/bin/fw-stop aufrufen, um die Firewall zu starten und zu stoppen (erinnern Sie sich: Firewall stopped = Vollzugriff).

Hinweis: Die "eigentliche Firewall-Konfiguration" geht natürlich in /etc/iptables/rules.v4. Es macht jedoch keinen Sinn, /etc/iptables/rules.v4 direkt zu bearbeiten, da Ihre Änderungen überschrieben werden. Verwenden Sie stattdessen den obigen Mechanismus.

Hilfe! Ich habe mich ausgesperrt

- Melden Sie sich über SSH als Benutzer mit Ihrem Admin - Passwort beim System an (wie hier genauer beschrieben: SSH-Anmeldung#Einloggen

- Erhalte root-Berechtigungen, indem Sie diesen Befehl eingeben (wie in SSH-Anmeldung#Root-Rechte erhalten beschrieben):

-

sudo su - und geben Sie Ihr Passwort erneut ein

-

- Geben Sie folgenden Befehl ein und drücken Sie anschließend die Eingabetaste:

-

/opt/bin/fwsvcon 300_http

-

- Geben Sie folgenden Befehl ein und drücken Sie anschließend die Eingabetaste:

-

/opt/bin/generatefwconfig

-

- Starten Sie die VA neu oder tippen Sie ein:

-

/opt/bin/fw-stop;/opt/bin/fw-start

-

Ich möchte benutzerdefinierte Regeln hinzufügen

Wir nehmen an, dass Sie den Iptables-Mechanismus von Linux kennen und unseren Regelsatz verstehen können und wie unser Generierungsmechanismus funktioniert:

- Platzieren Sie einfach eine Datei mit einer Sequenznummer in

/etc/stratofw/avail - Stellen Sie sicher, dass die Datei einen geeigneten iptables-Befehlsabschnitt enthält, der in die Datei rules.v4 aufgenommen werden kann

- Erstellen Sie einen Symlink in

/etc/stratofw/enabledmit dem gleichen Dateinamen wie Ihre Datei in/etc/stratofw/avail - Regenerieren Sie die Firewall-Konfiguration und starten Sie die Firewall neu (siehe oben)